Приложение с опасным вирусом вошло в топ скачиваний. Проверьте его у себя

. Его установили больше 10 тыс. раз«Лаборатория Касперского»: приложение с вирусом вошло в топ-200 у россиян

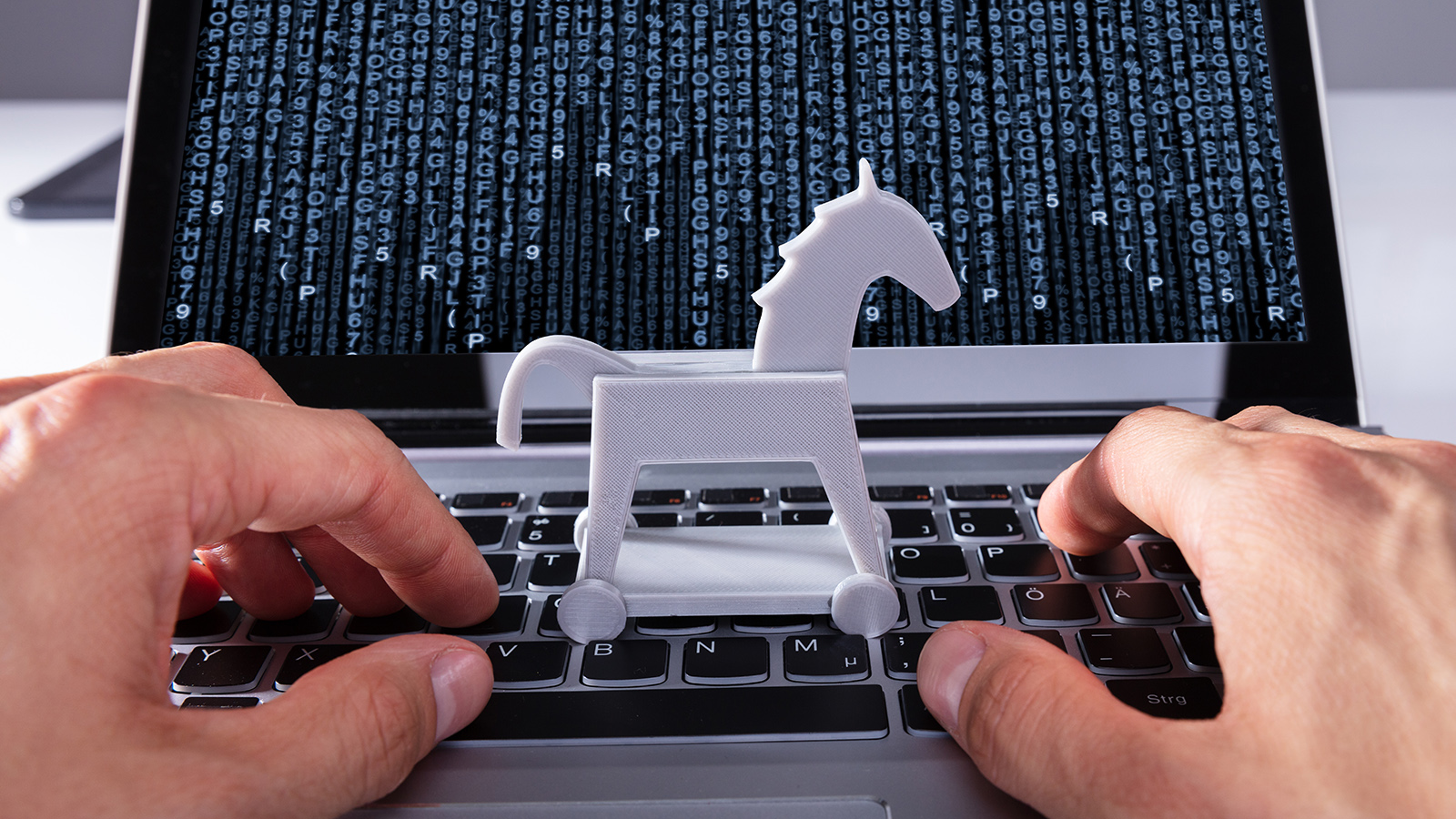

В Google Play вновь был обнаружен троян Anatsa. Он маскировался под популярное приложение для чтения PDF-файлов. Программа 21 апреля заняла 185-е место по скачиваемости в категории «Инструменты» у россиян. На момент удаления зловреда из магазина его скачали больше 10 тыс. раз, сообщили в пресс-службе «Лаборатории Касперского».

«Это не первый случай распространения Anatsa через официальный магазин. Злоумышленники регулярно используют схему, при которой сначала публикуется легитимное приложение, а вредоносная функциональность добавляется позднее — уже после прохождения модерации. Такой подход помогает обходить проверки и дольше оставаться незамеченными», — заявил эксперт по кибербезопасности в «Лаборатории Касперского» Дмитрий Калинин.

Приложение действительно позволяло читать PDF-файлы. Однако внутри него находился дроппер. После установки он загружал дополнительный APK-файл c банковским трояном Anatsa. Зловред получал расширенные разрешения и пытался перехватывать конфиденциальные данные, включая банковские учетные записи.

Специалист добавил, что даже загрузка приложений из официальных магазинов не дает гарантию полной безопасности. Эксперт порекомендовал внимательно относиться к обновлениям, проверять запрашиваемые разрешения и учитывать поведение приложения.

Троян SparkCat

В App Store и Google Play был обнаружен новый вариант трояна SparkCat. Вредонос маскировался под легитимные приложения, например корпоративные мессенджеры и приложения для доставки еды.

SparkCat сканирует фотографии в галерее смартфона. Он анализирует текст на изображениях в поисках фраз для восстановления доступа к криптокошелькам. При обнаружении чего-то подобного вредонос отправляет информацию злоумышленникам.

Специалисты обнаружили два зараженных приложения в App Store и одно в Google Play. Данные были переданы в компании. Однако приложения со SparkCat также распространялись через сторонние ресурсы. Некоторые из них могут маскироваться под App Store.